Вы – женщина? Хотите быть красивой? Тогда блог о красоте “Модняшечка” то, что вам нужно.

Привет. Недавно один из моих сайтов взломали. Как вы понимаете, чем популярнее ресурс, тем больше вероятности, что он будет взломанным. Раньше подобные взломы были очень частыми, теперь я более-менее научился защищаться. Расскажу вам основы того, как защитить WordPress от взлома.

Защита WordPress от взлома

Я уже когда-то писал про безопасность в WordPress, но тот урок далеко неполный и Ваш сайт все равно остаетесь крайне уязвимым (все же тот урок я тоже рекомендую пройти).

Самый популярный способ взлома – подбор паролей в админку сайта. Поэтому я настоятельно рекомендую вам обязательно проделать первый шаг.

1. Поменяйте логин администратора

Если Ваш логин – стандартный “admin”, то не задумываясь поменяйте его. Так как “подборщики” по умолчанию вставляют логин “admin” и запускают подбор паролей. Если же Ваш логин будет отличен от стандартного, то шансы на подбор пароля опускаются практически до нуля. Поменять логин администратора – просто, вам понадобится 2 минуты.

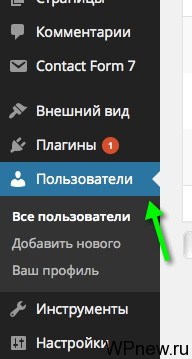

- Зайдите в админку WordPress -> Пользователи:

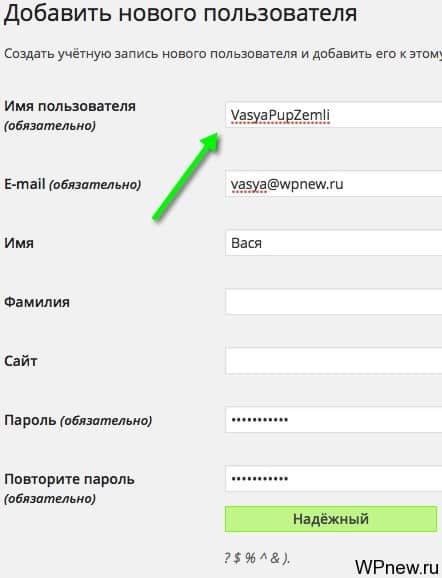

- Нажимаем на кнопку “Добавить нового пользователя”:

- В “Имя пользователя” вбиваете новый логин администратора сайта. Пароль я рекомендую делать с использованием букв и цифр, содержанием Заглавных букв и прописных, не менее 7-ми символов. То есть сделайте так, чтобы сам WordPress сказал, что Ваш пароль “надежный”:

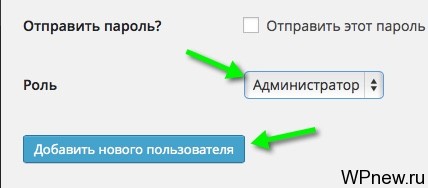

- Дайте ему роль администратора:

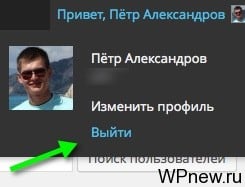

- Дальше выйдите из администраторской панели:

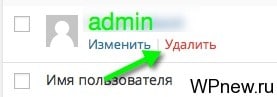

- Залогиньтесь под свежесозданным аккаунтом. Там же во вкладке “Пользователи”, выберите свой аккаунт под логином “admin” и нажмите “Удалить”:

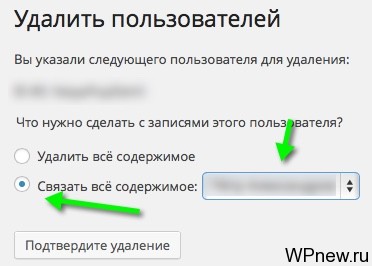

- В следующем окне, чтобы все статьи присвоить новому аккаунту, выбираем пункт “Связать все содержимое” и в выпадающем списке выбираем свежесозданный аккаунт:

- Вот и все. Теперь аккаунта “admin” у вас больше нет.

2. Обновляйте WordPress и плагины регулярно

Раньше я забивал на обновление WordPress, да и плагинов. Боялся, что что-то полетит, встанет криво, будет глючить и прочее. Но, как оказалось, взлом через уязвимость старых версий Вордпресс, а также через старые версии плагинов – тоже довольно популярное занятие.

Несколько раз меня взламывали через плагины, причем те, которые перестали обновляться. В новых обновлениях WordPress и плагинах дыры в безопасности тоже лечат, поэтому ни в коем случае не стоит пренебрегать этим.

Тем более WP крайне прост в обновлении, все происходит в автоматическом режиме: достаточно нажать на кнопку “обновить”. Повторюсь, из-за старых версий движка и плагинов меня взламывали НЕСКОЛЬКО раз. Поэтому, друзья, обновитесь, да и плагины не забудьте довести до актуального состояния.

3. Делайте привязку почты и сервисов на свой телефонный номер

Те, кто меня читает давно, помнит, что мой WPnew.ru взломали, когда я служил в армии. Взломщики попались с юмором, разместили смешной пост от моего имени (перейдите по ссылке выше и вы узнаете, как я служил в Испании на судне с девочками 🙂 ).

Чтобы восстановить аккаунты почты, разных сервисов, мне пригодилась привязка к телефону. Я не знаю, чтобы делал, если не было бы их. Поэтому, я не устану повторять: обязательно привяжите вашу основную почту к вашему телефону. И в случае кражи вашего email, Вы сможете восстановить его, запросив SMS код на свой телефон. Не поленитесь, лучше сейчас потратьте 3 минуты времени, чем потом рвать волосы на голове. Проверено лично.

И еще: не имейте почту на Mail.ru, говорят взломать ее проще всех остальных. Перейдите лучше на Gmail или Яндекс.

И никогда не делайте простым “Секретный вопрос” на почте. Очень часто взламывают почту по ответу на этот вопрос.

4. Не храните пароли на FTP клиентах

Также нередко взламывают сайты через FTP. Причем пароли берут у самих же владельцев. Вирус на компьютере крадет пароли и отправляет взломщику. И тот через FTP – полный владелец Вашего сайта.

Поэтому, пароль от FTP лучше хранить где-нибудь не в FTP клиенте.

5. Делайте регулярные резервные копии, даже если хостер делает это за вас

Даже, если Ваш сайт взломали, запустили вредоносный код и прочее, можно откатить его назад: на то состояние сайта, которое было, к примеру, 5 дней назад и сайт был невзломанным. Сейчас многие хостеры автоматически делают резервные копии и из админки хостера можно сделать откат.

Но, к сожалению, 100% довериться хостерам тоже нельзя. Когда был последний взлом, у хостера почему-то не оказалось резервной копии по непонятной причине. Пришлось вредоносный код искать вручную во всех файлах блога и удалять его. Довольно “нудное” занятие, которое отнимает кучу времени.

Поэтому, я крайне рекомендую дополнительно регулярно делать бэкапы файлов сайта + базы данных. В автоматическом режиме можно воспользоваться такими плагинами, как WordPress Backup to Dropbox. Благодаря нему у вас регулярно будут создаваться автоматические резервные копии как файлов сайта, так и базы данных.

Заключение

На выполнение всех этих действий у вас уйдет в районе 15-20 минут. Я вас уверяю, потратьте их и, возможно, в будущем вы сэкономите кучу времени, нервов и волос на голове. Говорит вам бывалый, у которого волос на голове с каждым годом все меньше и меньше. 🙂

Вы также можете устанавливать разные плагины безопасности WordPress, про них пишут много. Только, пожалуйста, не нужно страдать маразмом, а то некоторые крайне больны на эту тему.

А как вы защищаете WordPress от взлома?

P.s. Чтобы набрать больше подписчиков, сильно влияет счетчик их количество. Поэтому накрутка подписчиков нужна, особенно в первые этапы вашего развития.

По поводу админки – есть более существенный способ, чем просто убрать логин admin. И, кстати, этот способ очень простой. Нужно просто в настройках установить, чтобы вообще вход в админку был виден только при заходе с вашего IP. Все! Более эту панель не будет видеть ни один человек и, соответственно, не сможет ничего там подбирать.

Да и самому с другого адреса зайти будет проблемотично

Ну, например, я могу зайти на свой сайт не только из дома. Бывает захожу с ноута и мобильного модема где айпи не статический, могу с компа друзей и т.д. Зачем привязываться к айпишнику? лучше поменять стандартный адрес админки, поставить сложный логин и пароль. Ну и про смс-авторизацию тоже хороший совет у автора!

Или сделать двухстепенчатую авторизацию с СМСкой.

Блокировка по IP – мне тоже вообще никак не подходит:

1) У меня IP динамический.

2) Я захожу на блог с разных устрйств, мест.

Подбор пароля к админке wordpress осуществляется путём перебора комбинаций (брутфорс атаки), то есть программным способом… Как вариант, я бы посоветовал поставить плагин, добавляющий капчу к форме ввода логина и пароля, или же поставить плагин создающий отдельную страницу для входа в админку… Оба способа хороши, так как искореняют возможность подобрать пароль к вашей админке…

Но и этого не достаточно, ведь есть ещё:

XSS – атаки (выявление уязвимостей и кража данных),

DoS – атаки(отказ в обслуживании — Denial of Service),

SQL инъекции (нападение на базу данных),

Directory traversal и NULL byte – атаки

И другие виды угрозы взлома…

Простой сменой пароля и логина в админ панеле уже не отделаешься, благо есть защитные механизмы, которые грех не взять на вооружение.

Ну я писал про основные, чтобы защититься от самых частых взломов.

Петр написал по сути статью про минимальные меры предосторожности. Это основы.

примерно как мыть руки перед едой.

Конечно есть хакеры и способы Дос атак и мошенничества.

Можно еще кучу рекомендаций написать про то как вести себя в интернете – не хранить пароли, не передавать их, осторожно переходить по ссылкам и не нажимать на незнакомые кнопки.

Еще конечно нужно иметь хорошего Хостинг-провайдера с защитой на его стороне, с блокировкой подозрительный заходов и ip и т.п.

Отличные способы! Сразу же настроил привязку почты к мобильному. Нужная вещь, на мой взгляд. Письмо, которое тебе написали взломщики порадовало)) С юмором оказались и, видимо, не завистники, а то последствия были бы ппц..

Сам ещё использую плагин Wordfence Security для защиты. Он дополнительно отправляет письмо на почту о том, что был произведёт вход. Так же защищает от DDOS-атак, если кто-то начинает беспорядочно много раз вводить пароли, то он просто блокирует доступ на 1,5 часа)

У меня тоже стоял Ligin LockDown, который после 5-6 неудачный попыток блокирует. Не помогло, обошли)

А мне очень нравится связка двух плагинов – BulletProof Security и Wordfence Security. С помощью первого я надежно защитил .htaccess. А второй плагин полностью решил мою проблему по смене адреса админки. К тому же Wordfence Security позволяет установить ограничение на подбор пароля с блокировкой на 12 и более часов (сам когда-то на этом попался). Еще он присылает уведомления на почту о попытках взлома с конкретных ip-адресов, которые можно внести в черный список. Главное в этом деле не перемудрить с настройками плагинов, чтобы они не воевали между собой.

В целом я доволен работой своей системой безопасности. С тех пор, как пользуюсь этими плагинами, уже и забыл когда в последний раз меня ломали (тьфу-тьфу).

Ответил выше, обходили и с подобным плагином. 🙂

Не мудрите с плагинами, которые якобы защищают .htAccess. Это последний и очень важный рубеж обороны сайта, и доверять его посторонним прграммам – это все равно что ребенка или жену доверить незнакомым дядям.

Думайте, что вы делаете.

Лучше почитайте простые статьи, как настроить этот архиважный файл. Сделайте один раз и не доверяйте его посторонним!

А я залип на модняшечке))

Сделать бы вход по sms коду, чтобы код приходил на телефон, но как говориться взломать можно все было бы желание, человеческий фактор никто не отменял. =)

также можно сменить адрес админки в WP с (wp-login.php) к примеру, на reclampa.php, еще один способ через файл htaccess (вход в админку только вашему IP) – есть конечно не заморочки.

Тоже недавно взломали один сайт. Изменил wp-login.php на другое имя, второй месяц пока без проблем.

У вас наверно был логин admin? )))

А так в общем одна из распространенных ошибок новичков.

Я тоже сразу после создания блога удаляю учетную запись администратора, которая создается по умолчанию самим движком и создаю свою собственную. Так как то безопаснее

А у меня админ с самого начала висит… ( пойду переделывать.

Ирина делайте обязательно. Иначе шансы взломать блог увеличены как минимум на 50%, поскольку логин уже есть )))

C FTP самое сложное. Что значит хранить отдельно? Каждый раз вводить по новой? Кому нужен постоянный доступ к десятку, другому сайтов, тот поймет, что это не выход. Единственная защита – постоянный мониторинг локального компа на трояны.